Здесь мы перечислили 10 важных шагов, которые следует предпринять после утечки данных, реализация которых является обязательной, если вы столкнулись с такой ситуацией, поскольку это поможет защититься от дальнейших атак и найти злоумышленника.

Из-за утечки данных за год взломали несколько компаний. Попросите их конфиденциальности, чтобы информация не утекла, и, следовательно, их база на рынке будет повреждена. Для тех, кто плохо знаком со словами о взломе данных, мы должны сказать вам, что это тот тип прозрачности данных, которого может достичь хакер. Из-за этой проблемы они могут проникнуть сквозь стены безопасности и утечь личную информацию.

Это случается и с отдельными пользователями, и не только компании страдают от этой угрозы. Теперь, когда вы знаете об утечке данных, какие симптомы вы можете знать о ее существовании в вашей сети? Что вы могли бы сделать, чтобы предотвратить или остановить это? Такие вопросы возникнут у вас в голове, но, будучи новичком в этом деле, вы будете в замешательстве! Для вашей страховки в этой статье мы написали обо всех аспектах контроля и защиты от утечки данных. Чтобы узнать об этом, просто прочитайте эту статью.

Читайте также: Лучшие реализации безопасности на MAC

Содержание

- 1 10 важных шагов, которые следует предпринять после атаки, связанной с утечкой данных

- 1.1 1. Изолируйте свою сеть на некоторое время

- 1.2 2. Проверьте причину повреждения

- 1.3 3. Изменить учетные данные

- 1.4 4. Банковские реквизиты

- 1.5 5. Узнайте, как произошло нарушение?

- 1.6 6. Проверьте свои резервные копии

- 1.7 7. Контрактная полиция и органы по борьбе с киберпреступностью

- 1.8 8. Сообщите в IRS в случае утечки личных данных

- 1.9 9. Практикуйтесь в анализе своих аккаунтов

- 1.10 10. Учитесь на нарушениях безопасности

10 важных шагов, которые следует предпринять после атаки, связанной с утечкой данных

Метод довольно простой и легкий, и вам необходимо следовать простому пошаговому руководству, которое мы обсудили ниже.

1. Изолируйте свою сеть на некоторое время

Лучший способ не дать хакерам получить доступ к вашей конфиденциальной информации — изолировать вашу сеть на некоторое время. Систему сложно остановить на какое-то время. Однако бывают случаи, когда необходимо предпринять серьезные шаги, и одной из основных причин является серьезное нарушение.

2. Проверьте причину повреждения

Первое, что вам необходимо проверить в вашей системе или сети, — это размер ущерба, причиненного утечкой данных. Проверьте, были ли в списке только некоторые данные или произошла ли серьезная потеря данных. Это важно, потому что для наименьших потерь вам не нужно проходить каждый шаг, но для больших потерь вам придется это сделать. Также это помогает уведомить вас об эффективности атаки.

3. Изменить учетные данные

Если вы заметили какую-либо учетную запись, информация или данные которой утекли, постарайтесь быстро сменить пароль для этой учетной записи, если вы уже успели завладеть ею. Если вы потратите на этот процесс больше времени, у хакеров будет больше времени для взлома большего количества ваших данных. Это также может быть опасно, поскольку хакеры могут воспользоваться другим малахитовым содержимым вашей учетной записи. Отбросьте атаку и снова завладейте своей собственностью.

4. Банковские реквизиты

Если вы взломали обратные данные с помощью данных кредитной или дебетовой карты, обратитесь к своим обратным контактам и яростно попросите их заблокировать транзакции по вашему счету. Кроме того, если ущерб уже произошел, вам следует попросить их провести расследование. Ваши банковские реквизиты очень важны, и мы считаем, что вам следует позаботиться о них в первую очередь на случай утечки ваших данных.

5. Узнайте, как произошло нарушение?

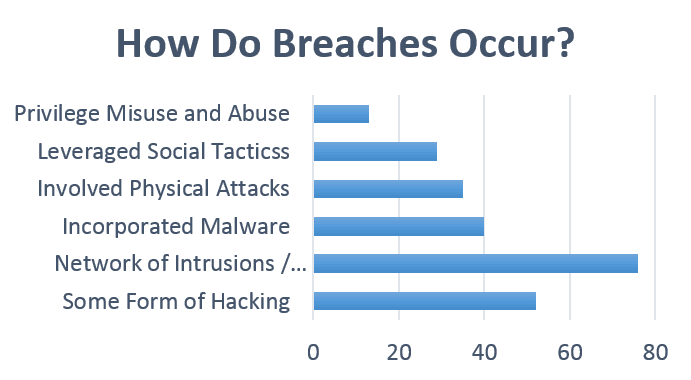

Не имеет значения, насколько сильна ваша ИТ-безопасность и сколько барьеров или методов безопасности вы накладываете на своих сотрудников. Как видно из раздела ИТ, самым слабым звеном в системе всегда будут ваши сотрудники.

Спросите своих товарищей по команде, не установили ли они по ошибке или не загрузили в систему вредоносный установщик, открывающий доступ хакерам.

6. Проверьте свои резервные копии

Ну, у ИТ-отдела всегда есть резервные копии основных серверов, которые обеспечивают более быстрый процесс восстановления в чрезвычайной ситуации. Эти журналы можно использовать для восстановления. Более того, эти журналы позволят вам наглядно сравнить изменения до и после взлома.

7. Контрактная полиция и органы по борьбе с киберпреступностью

Страховая компания должна проконсультироваться с этими органами, если вы обнаружите, что ваши кредитные данные были взломаны или ваши деньги были украдены. Это важно, поскольку дела, связанные с кражей денег, могут повлиять на статус вашего банка учетных данных. Эти органы работают на законных основаниях, чтобы найти преступника и наказать его за нападения. Хотя вы, возможно, и не сможете вернуть потерянные деньги, если это произойдет, ваша будущая защита будет гарантирована!

8. Сообщите в IRS в случае утечки личных данных

Не имеет значения, обратились ли вы в полицию после взлома данных вашей учетной записи или личных данных. Это по-прежнему приводит к тому, что хакеры используют искру вашей личности в негативных целях. Это случается часто и широко распространено, поэтому постарайтесь защитить себя от этого.

9. Практикуйтесь в анализе своих аккаунтов

Тем не менее, возьмите за привычку регулярно анализировать свои банковские счета или любые другие кредитные счета в течение месяца. Запросите у властей полные отчеты о транзакциях на вашем счете. Это отличный способ полностью контролировать вашу учетную запись и, следовательно, заранее судить о любых интерпретациях или ущербе!

Читайте также: Превратите свое Android-устройство в камеру видеонаблюдения

10. Учитесь на нарушениях безопасности

Изучение нарушений безопасности поможет вам подготовиться в следующий раз. Хакеры повсюду и попытаются использовать свои навыки во зло. Поэтому будьте готовы к следующему разу.

Поскольку никто не мог быть уверен в безопасности сети, хакеры продолжали искать новые способы проникнуть сквозь стены безопасности. Хотя хакеры не смогли найти способы оценить ваши действия по профилактике. Просто попытайтесь повысить свои расходы на безопасность, чтобы хакеры не получили возможности проникнуть в мир частной сети. Говоря об утечке данных, это может случиться с кем угодно в этом мире, и я бы хотел, чтобы кто-нибудь стал жертвой этого разгула, тогда, пожалуйста, быстро выполните вышеуказанные шаги, чтобы предотвратить попадание важных данных в вашу сеть! Оставьте комментарий ниже, если у вас есть какие-либо вопросы по этому поводу.