Мы поговорим о важной компьютерной проблеме под названием «Вирус троянского коня». Вирус «Троянский конь» — один из критических типов вирусов, которые могут сильно повлиять на ваш компьютер. Перейдите к полной публикации, чтобы узнать об этом и о том, как от него избавиться.

Сегодня мы столкнулись с важной компьютерной проблемой: что такое вирус «Троянский конь» и как его удалить? Вирусы могут получить доступ к нашим компьютерам разными способами, например, через Интернет, с помощью USB-устройств или путем установки зараженного программного обеспечения.

Читайте также: Как удалить компьютерные вирусы с помощью CMD

Эти вирусы замедляют работу наших компьютеров, а некоторые опасные вирусы захватывают наши данные. Эти вирусы также могут повредить наши операционные системы. А вирус «Троянский конь» — один из критических типов вирусов, которые могут существенно повлиять на ваш компьютер.

Этот вирус может получить доступ к вашим файлам и размножиться. Просто прочитайте приведенную ниже информацию, чтобы получить полную информацию об этом.

Содержание

Что такое вирус «Троянский конь» и как его удалить?

Предположим, вирус создает файл текстового редактора, который используется для доступа к местоположению других файлов, и помещает их в определенную область, которую можно редактировать с помощью этого файла текстового редактора. В этом случае файл представляет собой троянский конь, предназначенный для изменения пользовательских данных без какой-либо аутентификации. Кроме того, еще одним вариантом троянского коня является шпионское ПО; это шпионское ПО обычно поставляется с бесплатным программным обеспечением, устанавливается в вашу операционную систему и отправляет вашу личную идентификационную информацию на шпионский компьютер.

По данным службы безопасности BullGuard, троянские кони составляют более 70 процентов вредоносных программ, обнаруженных на компьютере. Пользователи могут столкнуться с появлением в браузере незапрошенных веб-страниц.

Консультационный центр MacAfee Security сообщает, что большинство троянов доставляются по электронной почте, через онлайн-сервисы и через загрузки, такие как бесплатные приложения, игры, фильмы и т. д. Троянские кони могут инициировать безобидные розыгрыши и отображать милые, непристойные или политические сообщения.

Троянские кони могут стереть все ваши данные и даже попытаться повредить компоненты вашего оборудования. Хакеры могут отслеживать ваши нажатия клавиш и собирать их с вашего компьютера без вашего ведома.

Читайте также: Как проверить, работает ли ваш антивирус идеально или нет

Удалить вирус «Троянский конь»

Просто следуйте инструкциям ниже, чтобы удалить троянского коня с вашего компьютера.

Никогда не открывайте подозрительные файлы в электронных письмах

Во-первых, нужно остерегаться вложений «исполняемых» файлов. Вы можете получить файлы с расширением, например.vbs,.exe,.bat и т. д. Вы даже можете получить файлы с несколькими расширениями, например «Job-letter-text. ВБС». Будьте осторожны при обращении с этим типом расширения. В конце концов, это единственное, что имеет значение.

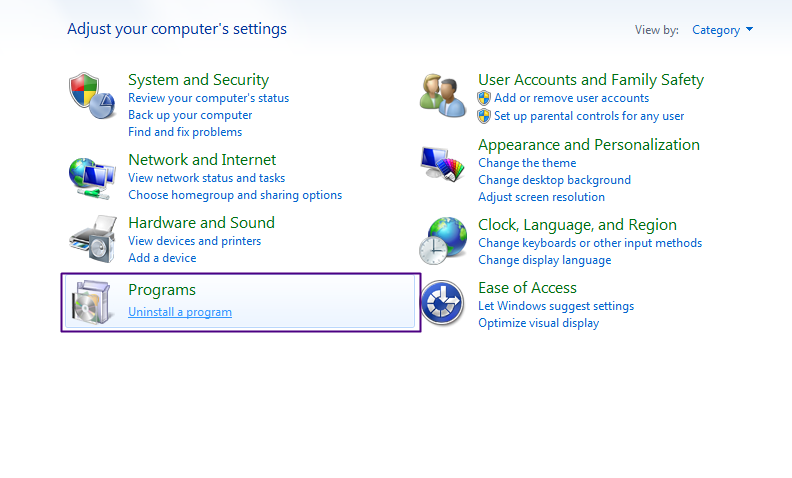

Удалить небезопасные программы

Во-первых, вам нужно найти любое программное обеспечение, которое вы не установили, которое может быть автоматически установлено на ваш компьютер; для этого перейдите в Панель управления->Удалить программу. Теперь просмотрите все программы и удалите программу, которую вы не установили на свой компьютер.

Читайте также: Как сканировать файлы и URL-адреса без установки антивируса

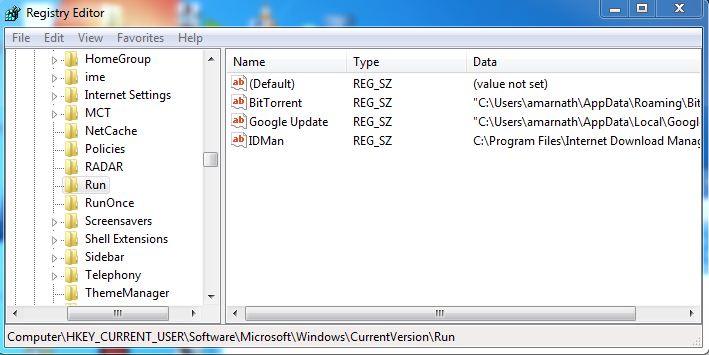

Редактирование реестра

Нажмите одновременно Winkey и R, введите regedit, нажмите HKEY_CURRENT_USER, Software, Microsoft, Windows, CurrentVersion, Run и там посмотрите на программу, которую вы, возможно, не знали, что вы установили. Теперь найдите подозрительное программное обеспечение и выполните поиск в Google; он расскажет вам все об этой программе. А если это троян, то удалите его.

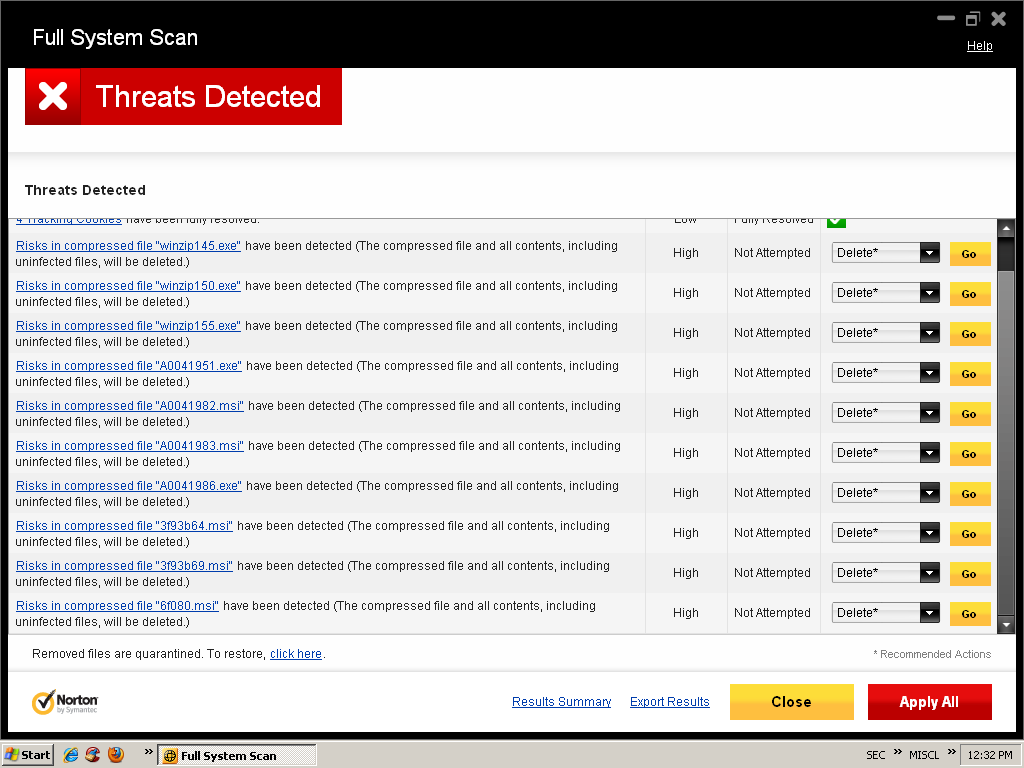

Сканирование с помощью обновленного антивируса или вредоносного ПО

Вы также можете автоматически удалить этот троян с помощью средств защиты от вредоносных и антишпионских программ; если у вас его нет, вы можете скачать его онлайн.

Читайте также: 6 признаков того, что ваш компьютер заражен вирусом или установленным вредоносным ПО

Сканировать в безопасном режиме

Это обязательный процесс, чтобы избавиться от вирусов троянского коня. Вам необходимо войти в систему в безопасном режиме. Вам необходимо выбрать безопасный режим с поддержкой сети и выполнить полное сканирование в безопасном режиме. Вы можете войти в безопасный режим, несколько раз нажав кнопку F8 во время загрузки компьютера.

Выполнив все эти действия, вы сможете быстро удалить вирус «троянский конь» со своего компьютера.

Читайте также: Как удалить все вирусы с компьютера с помощью аварийного USB-диска

Используйте Hitman Pro

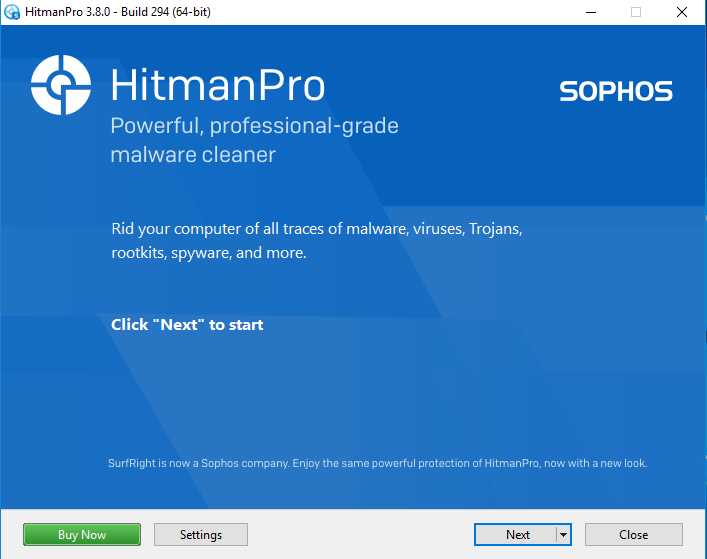

HitMan Pro — лучший и самый мощный инструмент для удаления вредоносных программ в Интернете. Самое замечательное в Hitman Pro то, что он эффективно сканирует и удаляет вредоносные программы, вирусы, трояны, руткиты, шпионское ПО и т. д. Итак, вот как вы можете использовать HitMan Pro для удаления троянского коня

1. Прежде всего, зайдите на компьютер веб-страница Hitman Pro и загрузите его на свой компьютер. Это приложение премиум-класса с 30-дневной бесплатной пробной версией. Сначала вы можете выбрать бесплатную пробную версию.

2. Теперь запустите установщик Hitman Pro на своем компьютере с Windows. Теперь откройте приложение и нажмите «Далее».

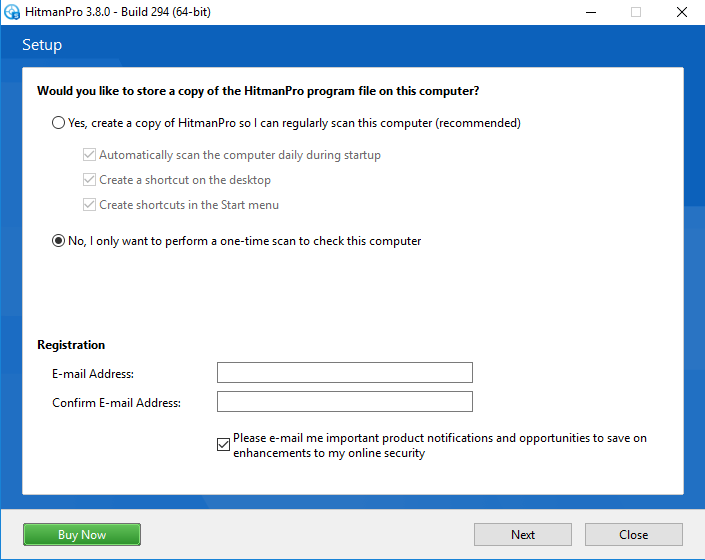

3. В следующем окне необходимо выбрать «Нет, я хочу выполнить только одноразовое сканирование…», затем нажать «Далее».

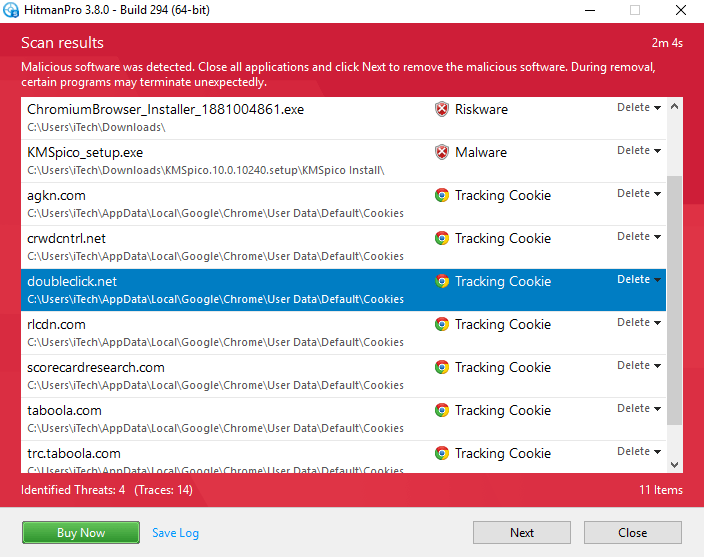

4. Теперь Hitman Pro просканирует ваш компьютер на наличие вредоносного содержимого. Он найдет и удалит все трояны, руткиты, поврежденные реестры, вредоносные программы, вирусы и т. д.

HitMan pro иногда определяет важные файлы.dll или другие объекты как вредоносное ПО. Итак, вот как вы можете использовать Hitman Pro для удаления троянского коня с вашего компьютера. Обязательно перепроверьте файлы перед их удалением.

Итак, выше все о том, что такое вирус «Троянский конь» и как его удалить. С помощью этих шагов, представленных выше, вы можете легко удалить эти зараженные файлы и шпионское ПО со своего компьютера и гарантировать свою безопасность и защитить свои данные от заражения ими. Надеюсь, вам понравился наш пост, и не забудьте поделиться этим отличным способом со своими близкими, чтобы они знали об этой компьютерной угрозе. И оставьте комментарий, если у вас возникнут какие-либо проблемы.