Узнайте, как установить все приложения и инструменты, необходимые для подготовки вашего Mac к взлому и выполнения желаемого взлома. Итак, чтобы продолжить, ознакомьтесь с полным руководством, описанным ниже.

Хакерство — это передовая технология, с помощью которой пользователи могут проникнуть сквозь стены безопасности любой сети или программного обеспечения и получить доступ ко всей информации внутри. Мы все знаем, что для взлома необходимо изучить продвинутые и сложные языки и методы, которые могут прорваться сквозь клетку безопасности. Но достаточно ли этого, чтобы изучить языки и методы, а затем применять их в любой операционной системе?

Нет, неверно говорить, что вы можете заниматься взломом без хорошей операционной системы, однако для различных методов вам потребуется предпочитаемая высококачественная ОС. Говоря о Mac, лучшей операционной системе для компьютерных устройств, она достаточно хороша для хакерских целей. Опять же, мы бы сказали, что вы не можете просто взять Mac и начать взламывать.

Некоторые ссылки должны быть сделаны внутри Mac OS, прежде чем ее можно будет потенциально использовать в качестве хакерской платформы. Здесь, в этой статье, мы написали обо всем, что нужно реализовать на Mac, чтобы подготовить его к взлому. Прочтите статью целиком, а затем примените все эти возможности на своем Mac!

Читайте также: Как зашифровать резервные копии iOS и MAC

Содержание

Подготовьте свой MAC к взлому

Ниже мы упомянули вещи или инструменты, которые вам понадобятся, прежде чем вы начнете взламывать свой ПК Mac. Итак, ознакомьтесь с полным руководством ниже.

Читайте также: Топ лучших инструментов взлома для Windows, Linux и Mac OS X

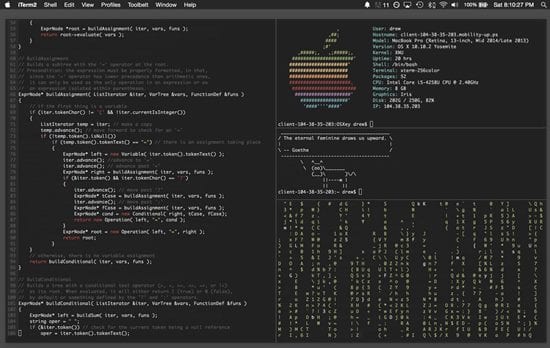

1. Лучшая установка терминала

iTerm2 — это приложение терминала, которое вы можете установить на устройство Mac и, следовательно, получить больше преимуществ по сравнению с предустановленным терминалом Mac. Как мы знаем, большинство задач взлома выполняются с помощью команд, которые обычно обрабатываются только внутри терминала. Лучший терминал с большим количеством функций управления может стать отличным подспорьем для удивительных достижений. Чтобы запустить ваше устройство и сделать его полноценным хакерским модулем, вам понадобится терминал iTerm2.

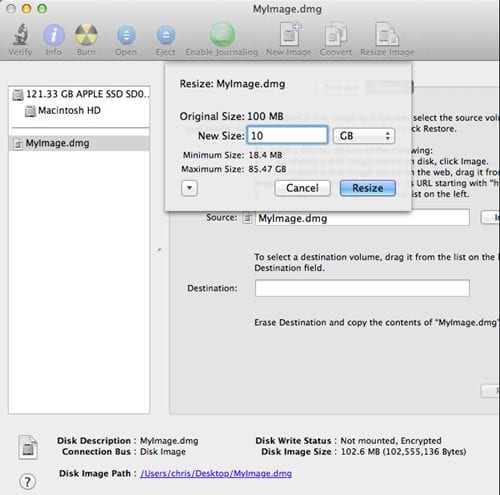

2. Зашифрованные образы дисков

Образы файлов данных и пакетов, хранящихся внутри Mac, должны быть зашифрованы, чтобы другие сети не могли вмешаться в них и нанести им вред. Также необходимо зашифровать образы дисков, чтобы данные не могли быть раскрыты и доступны другим сетям, раскрывающим ваше существование. Используя различные доступные инструменты, вы сможете зашифровать данные вашего устройства.

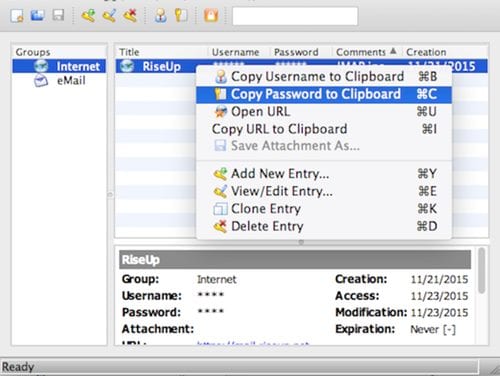

3. KeepassX

Вам нужно будет хранить пароли, и это лучший инструмент для этого. KeePassX сохраняет много разной информации, например имена пользователей, пароли, URL-адреса, вложения и комментарии, в одной базе данных. Для лучшего управления для каждой записи можно указать определяемые пользователем заголовки и значки.

4. Шифрование диска

Полное шифрование диска снова полностью необходимо для шифрования вашего диска на Mac, чтобы никто не мог проникнуть в него и, следовательно, нанести ему вред. Сети будут напрямую подключаться к вашему диску, поэтому обеспечение его безопасности означает, что вы не позволяете сетям причинять вред вашему устройству.

Конечно, зашифровать диск несложно, поскольку это можно сделать с помощью программного обеспечения и инструментов, доступных в Интернете. Вам следует быть осторожным, поскольку шифрование всего диска означает, что вы фактически блокируете хранилище, а потеря пароля шифрования может лишить вас доступа к данным.

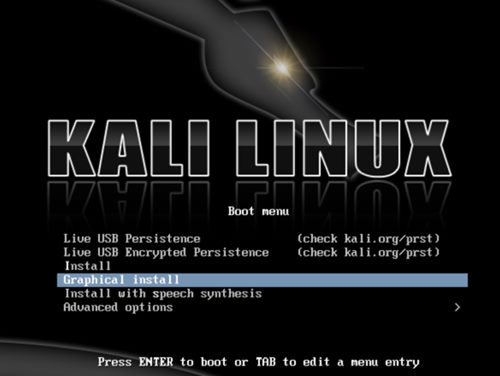

5. Установите Kali Linux

Лучшая платформа программирования для профессионалов и опытных пользователей. Его использовали миллионы хакеров, технических специалистов и пользователей профессиональных технологий по всему миру. Основанная на Linux, это лучшая платформа или база для всех, кто хочет начать взламывать даже самые надежные сети только внутри Mac.

Читайте также: Как записать видео с веб-камеры вашего MAC

Итак, в конце этой статьи вы узнаете, как можно превратить устройство Mac в лучшую платформу для хакерских целей, и вы знаете все, что поможет преобразовать устройство для этой цели. То, что вам нужно носить с собой, довольно просто, и любой средний пользователь может реализовать эти реализации в своей ОС.

Мы уверены, что информация, представленная в приведенном выше сообщении, не вызовет у вас никаких затруднений. Если вы обнаружите какие-либо проблемы, сообщите нам о них в разделе комментариев ниже. Более того, постарайтесь понравиться нашей статье и поделитесь ею больше!